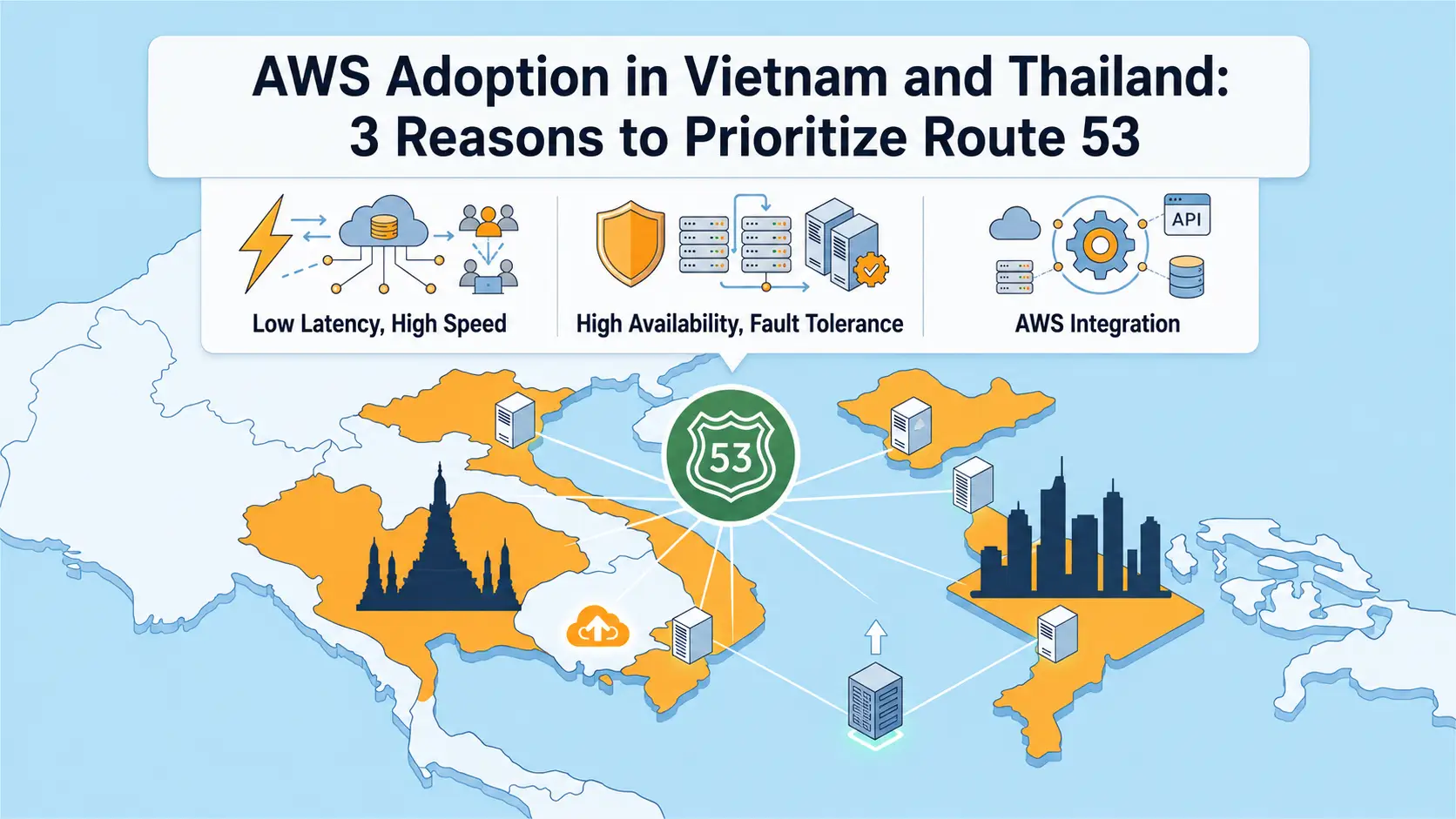

- Amazon Route 53

アプリケーション開発の現場では、変化への素早い追従と高い品質の両立が求められています。頻繁なデプロイや短いリードタイムを実現するために、CI/CDパイプラインを整備する動きが広がっています。

アマゾンウェブサービス(AWS)はAWS CodePipeline、AWS CodeBuild、AWS CodeDeployを中心に、CI/CDに必要な機能をフルマネージドで提供しています。開発基盤をAWSに統一することで、スケーラビリティ、セキュリティ、運用効率を一貫した形で実現できます。

本記事では、AWSでCI/CDを構築するうえで押さえておきたい設計ポイント、主要サービスの使い分け、アプリケーションタイプ別の構成パターンを整理して解説します。コンテナ、サーバレス、Webアプリ、静的サイトまで幅広いユースケースに対応し、実務でそのまま活用できる知識をまとめています。

アマゾンウェブサービス(AWS)上でCI/CD基盤を整える目的を理解することで、実装方針の判断が進めやすくなります。この章では、CI/CDが求められる背景と、AWSで構築する際の利点を整理します。

CI/CDは、開発サイクルの短縮と品質確保を両立するための基盤として重視されています。近年はアプリケーションの更新頻度が増え、手作業中心のデプロイではミスが発生しやすく、追加作業が増えてしまう状況が発生しています。自動化されたCI/CDを導入すれば、コードのビルド、テスト、デプロイが一定の手順で進み、リードタイムの短縮にもつながります。結果として、開発チームが改善や新機能に集中できる環境が整います。

AWSを基盤にすると、CI/CDの構築から運用までを一貫して扱えます。AWS CodePipelineやAWS CodeBuildといったフルマネージドサービスを組み合わせることで、拡張性と安定性のあるパイプラインを構築できます。加えて、既存のAmazon EC2、Amazon ECS、AWS Lambdaなどと統合しやすく、デプロイ方式の選択肢も広く持てます。IAMを活用した権限管理やAWS CloudTrailによる監査など、安全性を高める仕組みも整えやすくなります。AWS全体で統一されたセキュリティ基盤を利用できる点は、運用効率の向上にもつながります。

AWSには、CI/CDパイプラインを段階的に構築するためのフルマネージドサービスがそろっています。ここでは、中心となるサービスと外部ツールとの連携ポイントを整理します。

AWS CodePipelineは、ソース取得からビルド、テスト、デプロイまでの一連の流れをつなげるパイプライン管理サービスです。各ステージの実行状況を可視化でき、失敗箇所の特定や改善も容易です。AWSサービスとの統合が前提で設計されているため、設定後は継続的にパイプラインを実行できます。

AWS CodeBuildは、ソースコードのビルドやユニットテストを自動化するコンテナベースのサービスです。ビルド環境を都度払いで利用でき、スケールアウトも自動で行われます。buildspec.ymlでビルド手順を記述すれば、複数環境の再現性を確保しやすくなります。

AWS CodeDeployは、Amazon EC2、Amazon ECS、AWS Lambdaなどのアプリケーション環境へ自動デプロイするためのサービスです。In-placeとBlue/Greenの両方に対応しており、サービス停止を避けながら段階的に更新できます。ロールバックの設定も容易で、デプロイの安全性を高められます。

AWS CodeCommitは、AWS内でリポジトリ運用を完結したい場合に利用するバージョン管理サービスです。IAMと連携して権限管理を統一できるため、ネットワークやセキュリティ基準を厳格に保ちたい企業に向いています。

AWSのCI/CDは、GitHub ActionsやBitbucket Pipelines、Terraform Cloudなど外部サービスとも連携できます。既存のCI基盤を活かしつつ、デプロイ部分だけAWSと統合したいケースでも柔軟に構成できます。

AWSでCI/CDパイプラインを構築する際は、リポジトリ準備からデプロイ、通知設定までの工程を段階的に整理します。各ステップを標準化することで、継続的な改善と安定したデリバリーを実現できます。

最初に、ソースコード管理とブランチ運用の方針を決めます。GitHubやAWS CodeCommitなどのリポジトリサービスを選び、開発・ステージング・本番といった環境に合わせたブランチを整理します。明確な分岐ルールを定めると、パイプラインの自動化がスムーズに進みます。

次に、AWS CodePipelineでCI/CDの全体フローを定義します。ソース取得、ビルド、テスト、デプロイといったステージを順番に組み合わせることで、実行順や条件を管理できます。ステージごとに利用するサービスや承認ステップを設定することで、自動化とガバナンスを両立します。

ビルドとテストはAWS CodeBuildで自動化します。buildspec.ymlにビルド手順を記述し、コンテナベースの環境で処理を実行します。キャッシュ機能を活用すると処理速度を改善でき、開発チームのリードタイム短縮に寄与します。

アプリケーションのデプロイはAWS CodeDeployを使用します。Amazon EC2、Amazon ECS、AWS Lambdaに対応しており、環境に応じてIn-placeとBlue/Greenの方式を選択できます。段階更新やロールバック設定を組み込むと、更新時のリスクを抑えながら安定運用を実現できます。

最後に、通知と承認フローを整備します。SNSやSlackと連携させると、ビルドやデプロイの結果をリアルタイムで共有できます。AWS CodePipelineの手動承認ステップやロールバック設定を加えることで、品質管理やガバナンス強化にもつながります。

アプリケーションの種類によって、AWSで採用するパイプライン構成は異なります。実行基盤ごとに適切なサービスを組み合わせることで、更新作業の安定性とスピードを確保できます。

Amazon ECSやAWS Fargateで動かすアプリでは、AWS CodePipeline、AWS CodeBuild、AWS CodeDeployを組み合わせた構成が適しています。AWS CodeBuildでコンテナイメージをビルドし、ECRへ保存したうえで、AWS CodeDeployがAmazon ECSへの更新を管理します。タスク定義の更新やBlue/Greenデプロイにも対応し、運用の効率化を図れます。

Amazon EKS環境では、AWS CodePipelineとAWS CodeBuildを組み合わせ、eksctlやkubectlを用いたデプロイ方法が選ばれます。ビルド済みのコンテナイメージをECRに配置し、AWS CodeBuildからマニフェストを適用する流れが一般的です。クラスタ管理の自由度が高く、複雑なアーキテクチャにも対応できます。

AWS Lambdaアプリでは、SAMやCDKと組み合わせたAWS CodePipelineが効果的です。AWS CodeBuildでパッケージ化を行い、AWS CodeDeployがAWS Lambdaのバージョン更新を実施します。トラフィックを段階的に切り替える仕組みも利用でき、安定したサーバレス運用を実現できます。

Amazon S3 + Amazon CloudFront + AWS CodePipeline(Amplify連携も可)

静的サイトやフロントエンドアプリの場合、Amazon S3とAmazon CloudFrontを中心に構成します。AWS CodePipelineと連携させることで、ビルド後に自動でAmazon S3へ反映し、Amazon CloudFrontのキャッシュ更新も連動できます。Amplifyと組み合わせる方法もあり、運用の負担を抑えながら更新作業を自動化できます。

パイプラインはAWS環境に継続的にアクセスするため、権限とシークレット管理を適切に設計する必要があります。ビルドやデプロイで扱う情報を分離し、安全な運用基盤を整えることが重要です。

CI/CDでは、パイプライン、ビルド、デプロイの各処理が異なるAWSリソースへアクセスします。そのため、役割ごとに専用IAMロールを設定し、最小限の権限だけを割り当てる方法が適しています。AWS CodePipeline用、AWS CodeBuild用、AWS CodeDeploy用にロールを分けることで、意図しない操作を防ぎ、セキュリティリスクを抑えられます。

ビルドやデプロイで使用する認証情報は、Parameter StoreやAWS Secrets Managerを利用して管理します。環境変数に直接埋め込まない運用を徹底することで、情報漏洩を防げます。AWS CodeBuildではこれらのサービスと統合でき、必要な場面でのみ値を参照する構成にできます。

パイプラインで扱うアーティファクトはAmazon S3に保存されるため、SSEによる暗号化を有効化します。操作履歴はAWS CloudTrailで記録し、AWS CodePipeline自体のログもAmazon CloudWatch Logsに出力します。監査ログを統合管理することで、不審な操作や失敗パターンを早期に把握でき、運用の安全性を高められます。

CI/CDパイプラインを安定運用するには、リリース方式、テスト、メトリクス管理、コスト最適化までを含めた継続的な改善が必要です。運用設計を整備することで、品質とスピードを両立できます。

本番環境の影響を抑えて更新を進めるために、Blue/GreenやCanaryデプロイを組み合わせます。既存環境とは別に新バージョンを準備し、段階的に切り替えることで不具合を見つけても即座に戻せます。Amazon ECS、AWS Lambda、Amazon EC2のいずれでも活用でき、安定したリリース運用につながります。

CI/CDの成否はテストの品質に大きく左右されます。ユニットテスト、E2Eテスト、負荷テストを組み合わせて自動実行し、変更の影響を早期に検知します。テストをパイプラインに組み込むことで、人手による確認作業を減らし、品質を高い水準で維持できます。

パイプラインの成功率、失敗率、処理時間などをAmazon CloudWatchで可視化します。ステージごとのボトルネックを把握することで、改善が必要な工程を特定できます。ログとメトリクスを継続的に監視し、パイプラインの信頼性を維持します。

AWS CodeBuildはビルド時間がコストに直結するため、キャッシュや並列ビルドを活用して時間を短縮します。ビルド環境を適切なスペックへ調整すると、必要な処理性能を確保しつつ費用を抑えられます。定期的にビルドログを見直して不要な処理を削減し、パイプライン全体の運用コストを最適化します。

CI/CDの導入後に発生しやすいトラブルは、設計段階での工夫で防げます。ビルドの再現性、デプロイの安全性、構成管理の属人化を防ぐ対策を整理します。

ビルド環境に手作業の設定が残っていると、開発者ごとに挙動が変わり、トラブルの原因になります。Dockerでビルド環境を固定し、buildspec.ymlで必要な処理を整理します。誰が実行しても同じビルド結果になるため、環境差異による失敗を防げます。

デプロイ方式が曖昧だと、本番環境に影響が出るケースがあります。Blue/Greenデプロイやロールバック手順を明確にしておくと、更新時のリスクを抑えられます。AWS CodeDeployの自動切り戻し設定を活用すると、失敗時の復旧が素早く進みます。

パイプラインが個人の知識に依存すると、変更時に影響が大きくなります。CDKやTerraformで構成をコード化し、リポジトリで一元管理します。IaCを採用することで、パイプラインの変更履歴が可視化され、チーム全体で扱いやすい状態を保てます。

AWSでCI/CDを構築すると、デプロイ速度の向上、品質の安定、運用負荷の軽減を一括して実現できます。AWS CodePipeline・AWS CodeBuild・AWS CodeDeployを中心としたフルマネージド環境は、スケールしやすく、既存のAWSリソースとも統合しやすいため、継続的デリバリー体制を整える基盤として適しています。

アーキテクチャ別のパイプライン構成や、権限設計・セキュリティ対策を踏まえて構築することで、安全で再現性の高い開発フローを維持できます。さらに、Blue/Greenデプロイやテスト自動化を取り入れると、更新作業の確実性が高まり、継続的な改善サイクルを回しやすくなります。CI/CDの整備は、開発組織の生産性向上とサービス品質の底上げにつながる取り組みです。

AWS の使い方、見積もり、構成、運用などで迷いや不安がある場合は、お気軽にご相談ください。現地チームとの共通認識づくりや前提条件の整理から、判断をスムーズに進めるお手伝いをします。

本サービスは、日本で最初の商用インターネットサービスプロバイダーとして誕生した IIJ グループと、AWS プレミアティアサービスパートナーであるサーバーワークスが共同で提供する「IIJ Managed Cloud for AWS」です。東南アジアを含むグローバル環境での利用にも対応し、現場の判断に寄り添った AWS 支援を行っています。

▶ 詳しい資料を確認する

▶ AWS活用の相談をしてみる